Ako radite u IT-u, verovatno ste već videli situaciju iz prve ruke: incident se desi, svi reaguju u panici, niko nema potpun uvid u to šta se zapravo dogodilo. Firewall logovi su na jednom mestu, endpoint alerts na drugom, server eventi negde treće, i niko nema centralizovan pregled dok ne bude kasno.

SOC je sistemski odgovor na taj problem. I ako razmišljate o tome kako da predložite menadžmentu ozbiljniji pristup bezbednosti, razumevanje SOC-a je polazna tačka.

Zašto SOC nije samo još jedan alat

SOC, Security Operations Center, nije jedan softver koji instalirate i zaboravite. To je kombinacija tri stvari koje moraju da funkcionišu zajedno: procesi, tim stručnjaka i tehnologija.

Svaka od ovih komponenti bez ostalih ne funkcioniše. SIEM bez analitičara koji interpretira alerts generiše samo šum. Tim bez definisanih procedura za incident response improvizuje u kriznoj situaciji. Procedure bez tehnologije koja ih podržava ostaju teorija na papiru.

Ovo je važno razumeti kada budete argumentovali menadžmentu zašto sam antivirus i firewall nisu dovoljni, jer menadžment često misli da je bezbednost stvar alata, a ne sistema.

Kako izgleda napad bez SOC-a (konkretan scenario)

Uzmimo realan primer. Napadač šalje spear phishing mejl finansijskom direktoru. Mejl prođe kroz email gateway jer koristi legitimni domen koji je kompromitovan pre nekoliko dana. FD klikne na link, malware se instalira, ali ne radi ništa odmah.

Narednih 14 dana malware tiho mapira mrežu, identifikuje administratora domena, krade NTLM hash kroz pass-the-hash tehniku i lateralno se kreće ka file serveru. Sve to vreme generiše log entries koje niko ne primećuje jer ih niko ne prati centralizovano.

Dana 15, ransomware se aktivira. Šifruje file server, backup share koji je bio mountovan, i nekoliko workstation-a. Tek tada IT tim saznaje da postoji problem.

SOC bi detektovao anomaliju u lateral movement fazi, neobičan authentication pattern, neočekivani SMB saobraćaj između workstationa, privilege escalation pokušaj. Napad bi bio zaustavljen pre ransomware deploymenta.

Zašto klasična zaštita ne pokriva ove scenarije

Ovo je argument koji ćete morati da iznesete menadžmentu, i treba da bude konkretan.

Antivirus i EDR detektuju poznate potpise i neke anomalije u ponašanju, ali fileless malware koji živi u memoriji i koristi legitimne Windows alate (PowerShell, WMI, PsExec) prolazi ispod radara čak i modernih EDR rešenja bez dodatnog konteksta.

Firewall i IDS/IPS štite perimetar, ali kada napadač koristi legitimne kredencijale i standardne protokole za lateralno kretanje, pravila ih ne blokiraju, jer saobraćaj izgleda kao normalan interni saobraćaj.

IT tim bez dedikovanog SOC-a nema kapacitet za 24/7 monitoring. Vikendi i noći su slepa tačka. Osim toga, IT generalist nije isti kao SOC analitičar koji svakodnevno radi detekciju pretnji i reagovanje na bezbednosne incidente.

Bez centralizovanog SIEM-a ne možete korelirati događaje sa različitih izvora. Individualni log zapis ne znači ništa, obrazac koji se pojavljuje u korelaciji sa drugima znači napad.

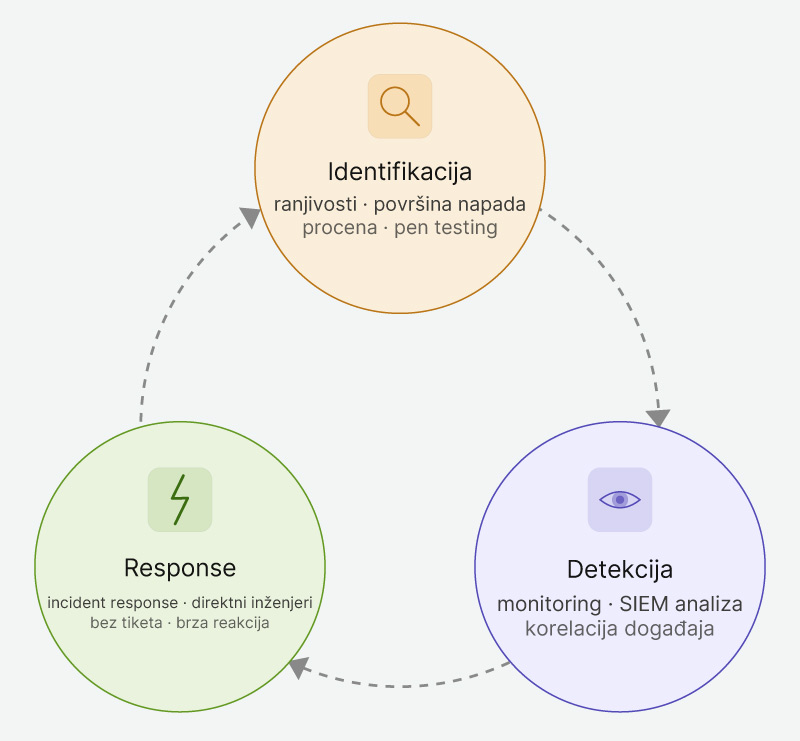

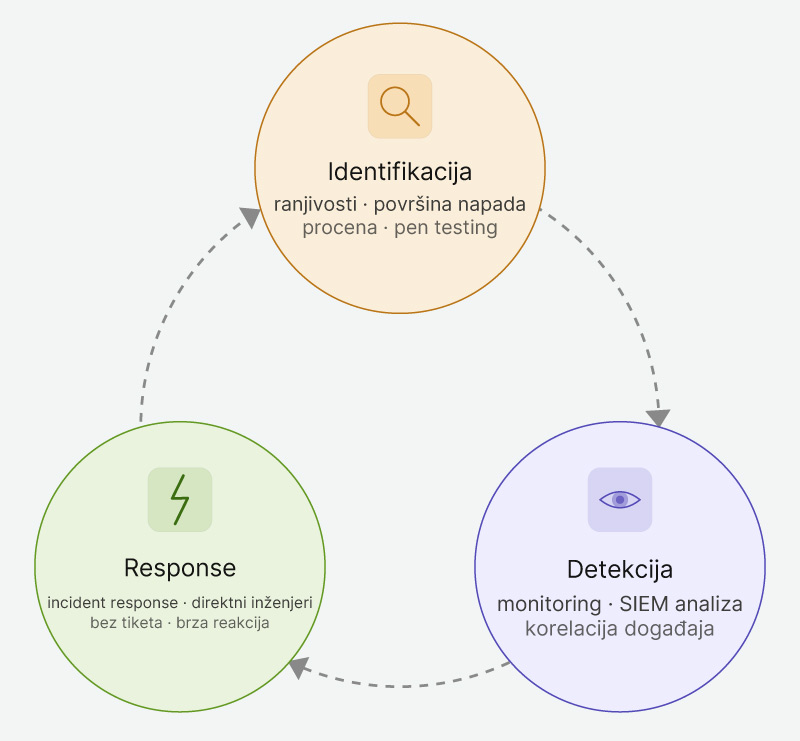

Kako funkcioniše SOC, tehnički tok

Prikupljanje i korelacija — SIEM agregira logove sa svih izvora: endpoint-i, network uređaji, cloud infrastruktura, aplikacije, identity sistemi. Korelaciona pravila i ML modeli identifikuju obrasce koji ukazuju na pretnju, jedan neuspeli login nije alarm, ali 50 neuspelih logina sa različitih IP adresa za 30 sekundi jeste.

Trijaža i analiza — L1 analitičar prima upozorenje, pravi inicijalnu procenu i odlučuje da li je false positive ili pravi incident. Ako eskalira, L2 analitičar radi dublju forenzičku analizu, rekonstrukcija aktivnosti, IOC ekstrakcija, procena scope-a. L3 preuzima kompleksne incidente i bavi se detekcijom pretnji koje još nisu aktivirane.

Izolacija i uklanjanje pretnje — tim za odgovor na incidente izoluje kompromitovane sisteme, blokira C2 komunikaciju, uklanja persistence mehanizme i prati lateralno kretanje da bi osigurao da napadač nije ostavio backdoor (neovlašćeni pristup sistemu).

Post-incident — analiza uzroka incidenta, naučeno, unapređenje detection pravila u SIEM-u, patch management za iskorišćene ranjivosti.

Ko radi u SOC-u

L1 analitičari prate upozorenja i rade inicijalnu trijažu. Rade u smenama, fokusirani su na brzinu i tačno prepoznavanje false positiva. Ovo je entry level pozicija u SOC-u.

L2 analitičari rade duboku analizu eskaliranih incidenata. Moraju da poznaju forenziku, malware analizu i mrežne protokole dovoljno dobro da rekonstruišu šta se tačno desilo.

L3 analitičari i stručnjaci za otkrivanje pretnji aktivno pretražuju mrežu kako bi otkrili indikatore kompromitovanja pre nego što sistem generiše upozorenje. Pretpostavljaju da je napadač već unutra i traže dokaze.

Stručnjaci za odgovore na Incidente su specijalizovani za aktivnu fazu, kada napad traje, oni ga zaustavljaju, izoluju i koordiniraju oporavak.

SOC menadžer definiše procedure, prati KPI-eve (MTTD, MTTR), izveštava menadžment i komunicira sa eksternim partnerima i regulatorima u slučaju incidenta.

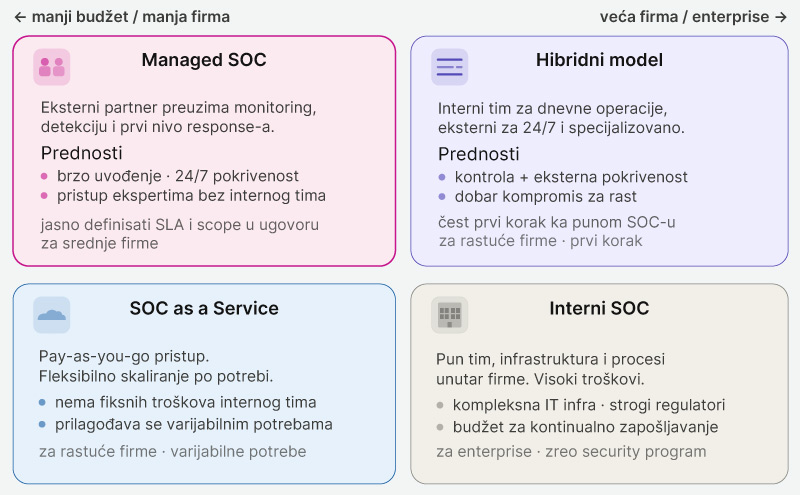

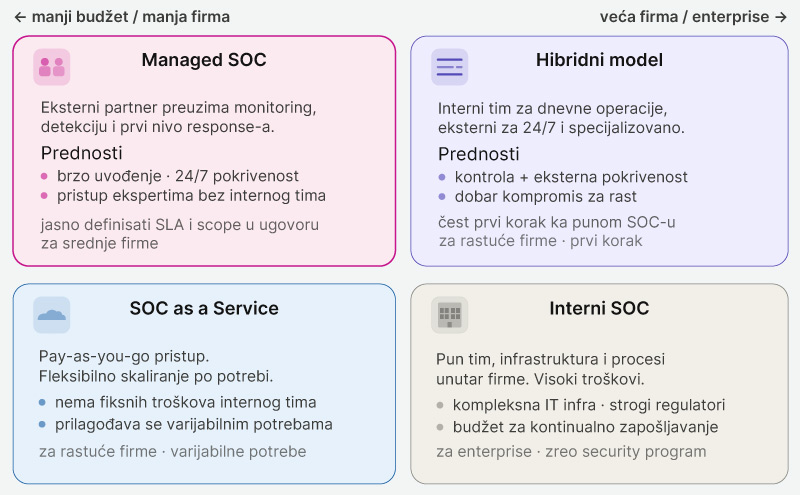

Tipovi SOC-a, koji predložiti menadžmentu

Interni SOC

On ima smisla ako firma ima kompleksnu IT infrastrukturu, stroge regulatorne zahteve oko lokacije podataka i budžet za kontinuirano zapošljavanje cybersecurity stručnjaka. Ovo je opcija za enterprise firme sa zrelim security programom.

Managed SOC

Najčešći izbor za srednje firme. Eksterni partner preuzima monitoring, detekciju i prvi nivo response-a. Prednost je brzo uvođenje, pristup ekspertima i 24/7 pokrivenost bez troškova internog tima. Mana je manja direktna kontrola i potreba da se jasno definišu SLA i scope u ugovoru.

SOC as a Service

Fleksibilniji model sa pay-as-you-go pristupom. Dobro za firme koje rastu ili imaju varijabilne potrebe.

Hibridni model

Interni tim za dnevne operacije i monitoring, eksterni partner za 24/7 pokrivenost i specijalizovane slučajeve, je kompromis koji mnoge firme biraju kao prvi korak.

Interni SOC vs Managed SOC

| Faktor |

Interni SOC |

Managed SOC |

Relevantno za vaš slučaj |

| Troškovi |

Visoki, fiksni (plate, infrastruktura) |

Predvidivi, skalabilni |

Managed je lakše opravdati u budžetu |

| Ekspertiza |

Zavisna od zaposlenih |

Stalni pristup specijalistima |

Nema rizika od odlaska ključnih ljudi |

| Vreme uvođenja |

Meseci do godina |

Nedelje |

Kritično ako imate aktivan rizik |

| 24/7 pokrivenost |

Zahteva smene, skupo |

Garantovana |

Eliminiše slepu tačku noću i vikendom |

| Kontrola |

Potpuna |

Zavisi od ugovora |

Važno definisati scope i SLA unapred |

| Lokacija podataka |

Interna |

Zavisi od provajdera |

Ključno pitanje za GDPR usklađenost |

Ključne SOC komponente koje treba pokriti

Kada budete pravili predlog za menadžment, ovo su komponente koje mora da pokrije bilo koje ozbiljno SOC rešenje:

Procena ranjivosti — redovna identifikacija ranjivosti u infrastrukturi, mrežama i aplikacijama. Bez ovoga, ne znate šta branite ni gde ste slabi.

Pen testing — simulacija stvarnog napada da bi se procenio ne samo koje ranjivosti postoje, već i koliku štetu bi napadač napravio ako ih iskoristi. Razlika između vulnerability scan-a i pen testa je razlika između provere da li su vrata zaključana i pokušaja da ih stvarno otvorite.

SIEM implementacija — centralizovano prikupljanje i korelacija logova. Bez SIEM-a, nema SOC-a. Ključna pitanja: koji izvori su pokriveni, koja korelaciona pravila postoje, ko ih podešava.

IAM — kontrola digitalnih identiteta i pristupa resursima. U kontekstu SOC-a, IAM logovi su jedan od najvažnijih izvora za detekciju, neobičan pristup u neobično vreme je čest indikator kompromitovanja.

PAM — poseban sloj za privilegovane naloge. Administratorski kredencijali su primarna meta napadača. PAM rešenja snimaju sesije, kontrolišu koje komande privilegovani korisnici mogu da izvršavaju i čuvaju kredencijale u enkriotovanom sefu koji rotira lozinke automatski.

Clean Pipe / DDoS zaštita — filtriranje malicioznog saobraćaja pre nego što stigne do mreže. Komplementarno SOC-u, ali rešava drugačiji vektor napada.

Kako argumentovati SOC investiciju menadžmentu

Ovo je praktičan deo, jer tehnički argument nije isti kao poslovni argument.

Nemojte pričati o tehnologiji

Menadžment ne zanimaju SIEM niti L2 trijaza. Zanima ih rizik, novac i reputacija.

Razgovarajte o ceni incidenta.

Prosečni troškovi oporavka od ransomware napada uključuju downtime, forenziku, obnovu sistema, pravnu podršku, regulatorne kazne i komunikaciju sa klijentima. To su merljivi iznosi koji se mogu uporediti sa troškovima preventive.

Pričajte o regulativi.

GDPR kazne do 4% godišnjeg prihoda i obaveza izveštavanja o incidentima u roku od 72 sata su konkretni argumenti. Bez adekvatnih bezbednosnih mera, firma je izložena i regulatornom riziku.

Pokažite šta fali.

Napravite kratku procenu trenutnog stanja, šta postoji, šta nedostaje, koje scenarije trenutna zaštita ne pokriva. Ovo je najjači argument jer postaje konkretan i personalizovan.

Kako Orion Cybersecurity pokriva SOC funkcije

Kada budete birali partnera ili rešenje, ključno pitanje nije samo koje tehnologije nude, već da li pokrivaju kompletan SOC ciklus, od identifikacije ranjivosti do response-a na incidente.

Orion Cybersecurity pokriva ključne SOC komponente kroz portfolio koji uključuje procenu ranjivosti, pen testing, IAM i PAM implementaciju, SIEM, konsultantske usluge i procedure usklađene sa industrijskim standardima. Clean Pipe zaštita pokriva DDoS vektor koji je komplementaran SOC funkcijama.

Kao lokalni provajder, Orion telekom obezbeđuje da infrastruktura ostaje u Srbiji pod domaćim zakonima, što je relevantan argument kada budete odgovarali na pitanja o usklađenosti sa GDPR-om i domaćim Zakonom o zaštiti podataka o ličnosti i suverenitetu podataka.

Direktna inženjerska podrška bez tiket sistema znači brži response u slučaju incidenta, što je posebno važno ako radite sa managed SOC modelom gde je brzina reakcije provajdera direktno vezana za štetu nastalu u poslovanju.

Zaključak

Nije pitanje da li vašoj firmi treba SOC, pitanje je koji model odgovara trenutnom stanju infrastrukture, budžetu i regulatornim zahtevima. Kao neko ko razume tehničku stranu, vaš zadatak je da taj argument prevedete u poslovni jezik koji menadžment može da proceni i odobri.

Ako vam treba polazna tačka za tu konverzaciju, Orion Cybersecurity tim može da pomogne sa procenom trenutnog stanja i predlogom koji ima smisla za vaš specifičan kontekst.

FAQ

Šta je razlika između SOC-a i NOC-a?

NOC (Network Operations Center) prati dostupnost i performanse mreže, cilj je uptime i stabilnost. SOC prati bezbednosne događaje, cilj je detekcija i response na pretnje. U manjim firmama jedan tim često pokriva oba, ali su to funkcionalno različite discipline sa različitim alatima i procedurama

Da li SOC zamenjuje IT tim?

Ne. SOC se fokusira isključivo na bezbednosne operacije. IT tim i dalje upravlja infrastrukturom, patch managementom i svakodnevnim operacijama. U idealnom slučaju SOC i IT tim dele relevantne informacije, SOC obaveštava IT o ranjivostima i incidentima, IT obaveštava SOC o promenama u infrastrukturi koje mogu uticati na pravila detekcije.

Šta je MTTD i MTTR i zašto su važni?

MTTD (Mean Time to Detect) je prosečno vreme od početka napada do detekcije. MTTR (Mean Time to Respond) je prosečno vreme od detekcije do izolacije. Oba su ključni KPI-evi za merenje efikasnosti SOC-a, i korisni argumenti kada menadžmentu pokazujete vrednost investicije.

Koliko košta managed SOC?

Troškovi variraju u zavisnosti od obima infrastrukture koja se prati, nivoa pokrivenosti i SLA zahteva. Za konkretan predlog koji odgovara vašoj infrastrukturi, kontaktirajte Orion telekom tim direktno.

Da li maloj firmi treba SOC?

Cyber napadi ne biraju žrtve po veličini, male firme su često atraktivna meta jer imaju slabiju zaštitu. SOC as a Service modeli su dostupni i za manje firme bez potrebe za internim timom ili velikom infrastrukturnom investicijom.

Šta je threat hunting i razlikuje li se od reaktivnog monitoringa?

Reaktivni monitoring čeka da alert triggeruje alarm. Threat hunting je proaktivan, analitičar pretpostavlja da je napadač već unutar sistema i aktivno traži indikatore kompromitovanja koji još nisu trigerovali detection pravila. To je posebno važno za APT (Advanced Persistent Threats) koji dizajnerski izbegavaju standardna detection pravila.

Kako se SOC integriše sa postojećom infrastrukturom?

Kroz log shipper agente koji šalju evente u SIEM, API integracije sa cloud platformama, network tap ili mirror port za mrežnu analizu i API konekcije sa endpoint bezbednosnim alatima. Opseg integracije direktno određuje kvalitet detekcije, SOC koji ne vidi određene segmente infrastrukture ima slepe tačke.